Por Zane Ryan, CEO de Dot Force S.L.

Cuando vas a comprar un coche, no compras piezas de diferentes fabricantes y las ensamblas tú mismo. Normalmente comprarás un coche producido por un solo fabricante. No hace falta montar nada ni entender la mecánica de su funcionamiento. Desafortunadamente, la mayoría de las organizaciones que han construido un SOC ha tenido que comprar los componentes a diferentes proveedores y emplear y formar al personal que lo maneja.

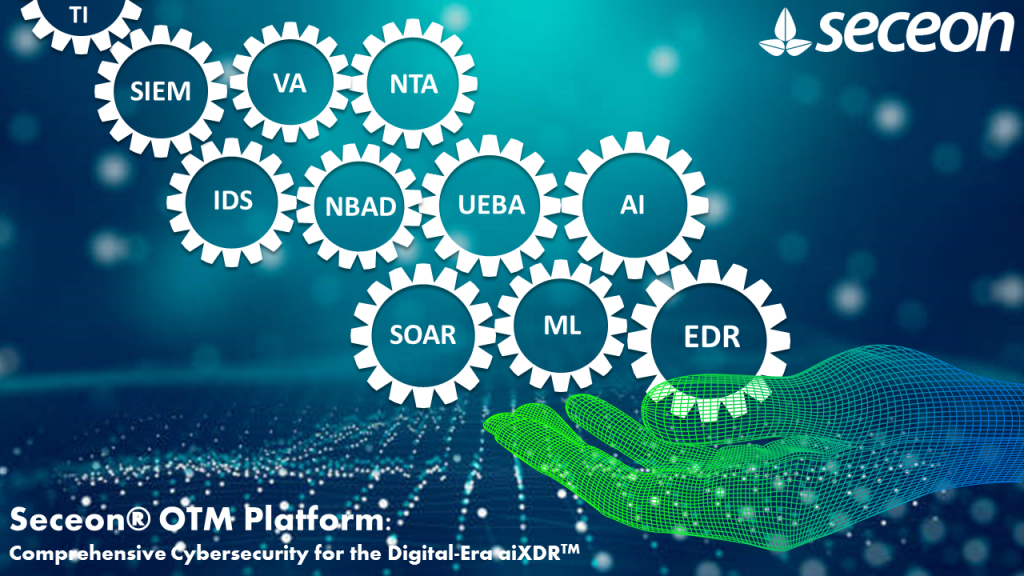

En 2015, Gartner presentó la Triada de Visibilidad del Centro de Operaciones de Seguridad (SOC) que recomendaba incluir tres elementos esenciales en un SOC: Gestión de Información y Eventos de Seguridad (SIEM), Detección y Respuesta en la Red (NDR) y Detección y Respuesta en los EndPoints (EDR). Esta triada ha quedado obsoleta. Hay otros elementos esenciales que deben incluirse hoy en día en un SOC. En total suman once.

Uno de los componentes más importantes de cualquier SOC hoy en día es el de orquestación, automatización y respuesta de seguridad (SOAR) acuñado por Gartner en 2017. Tal y como su nombre indica, un SOAR automatiza la respuesta con la autoridad que le otorga disponer de la información de cada incidente desde múltiples puntos de vista, y con acceso a todos los componentes que permiten resolver cada alerta.

Pero hay más elementos críticos necesarios en un SOC, que son inteligencia de amenazas, análisis de vulnerabilidades, sistema de detección/protección de intrusos, detección de anomalías en el comportamiento de la red, análisis del comportamiento de usuarios y entidades, inteligencia artificial y aprendizaje automático de máquina.

A la hora de decidir el enfoque que utilizarás para implementar un SOC, tienes tres opciones:

- Construir uno tú mismo comprando los diferentes componentes, muy probablemente de múltiples proveedores, lo que requerirá integración, personalización y redacción de reglas y procedimientos para crear respuestas automatizadas para aliviar la carga del equipo del SOC.

- Adquirir un software todo en uno para el SOC que incluya los 11 elementos esenciales o contratarlo como una subscripción SaaS.

- Subcontratar el servicio de SOC a un proveedor de servicios de seguridad gestionados (MSSP).

Aunque en este breve artículo no exploraremos en detalle los pros y los contras de cada opción, a grandes rasgos, la mejor opción para ti depende de las circunstancias particulares de tu organización, por lo que tendrás que sopesar los pros y los contras de cada una de las tres opciones anteriores.

Afortunadamente, existe una compañía llamada Seceon que ofrece una solución diseñada desde su nacimiento como una solución completa para el SOC, incluyendo los 11 elementos esenciales que se requieren en un SOC eficaz. Seceon ofrece 2 opciones: instalar su software SOC en un entorno On-prem o Cloud, la opción 2 que explicamos anteriormente, o externalizar el servicio a uno de los MSSP de Seceon a uno de los MSSP de Seceon, como en la opción 3. En esta opción se incluye un servicio de monitorización 24x7x365 respaldado por Seceon. La solución de Seceon no requiere integración y viene preconstruida con una amplia lista de playbooks diseñados para responder y resolver las incidencias de seguridad de forma automatizada, al tiempo que da la flexibilidad de crear Playbooks automatizados, semiautomatizados o de control manual de acuerdo con la naturaleza de la incidencia.

Para más información, visita https://www.dotforce.es/productos/seceon-plataforma-ciberseguridad-gestion-del-soc/